1 WAPI技术介绍

1.1 产生背景

WLAN技术已经广泛应用于企业和运营商网络。由于无线通信使用开放性的无线信道资源作为传输媒质,导致非法用户很容易发起对WLAN网络的攻击或窃取用户的机密信息。

如何保证WLAN网络的安全性一直是WLAN技术应用所面临的最大问题之一。IEEE标准组织及WI-FI联盟为此一直在进行努力,先后推出了WEP、802.11i (WPA、WPA2) 等安全标准,逐步提升了WLAN网络安全性,但802.11i并不是WLAN安全标准的终极。针对802.11i标准的不完善之处,比如缺少对WLAN设备身份的安全认证,中国在无线局域网国家标准GB15629.11-2003中提出了安全等级更高的WAPI(Wireless Area Network Authentication andPrivacy Infrastructure,无线局域网鉴别与保密基础结构)安全机制来保证无线局域网的安全。

1.2 技术优势

WAPI 采用了国家密码管理委员会办公室批准的基于公钥密码体制的椭圆曲线密码算法和对称密码体制的分组密码算法,分别用于无线设备的数字证书、证书鉴别、密钥协商和传输数据的加解密,从而实现设备的身份鉴别、链路验证、访问控制和用户信息在无线传输状态下的加密保护。

与其他无线局域网安全机制 (如802.11i) 相比,WAPI 的优越性集中体现在以下几个方面:

·双向身份鉴别

在WAPI安全体制下,无线客户端和WLAN设备二者处于对等地位,二者身份的相互鉴别在公信的鉴别服务器控制下实现。双向鉴别机制既可防止假冒的无线客户端接入WLAN网络,同时也可杜绝假冒的WLAN设备伪装成合法的设备。而在其它安全体制下,只能实现WLAN设备对无线客户端的单向鉴别,缺乏有效的WLAN设备身份鉴别手段。

·数字证书身份凭证

WAPI强制使用数字证书作为无线客户端和WLAN设备的身份凭证,既方便了安全管理,又提升了安全性。对于无线客户端申请或取消入网,管理员只需要颁发新证书或取消当前证书。这些操作均可以在证书服务器上完成,管理非常方便。其它安全机制没有强制要求用户使用数字证书,当使用用户名和口令作为用户的身份凭证时,由于用户身份凭证简单,易被盗取和仿冒。

·完善的鉴别协议

在WAPI 中使用数字证书作为用户身份凭证,在鉴别过程中采用椭圆曲线签名算法,并使用安全的消息杂凑算法保障消息的完整性,攻击者难以对进行鉴别的信息进行修改和伪造,所以安全等级度高。在其它安全体制中,鉴别协议本身存在一定缺陷,鉴别成功信息的完整性校验不够安全,鉴别消息易被篡改或伪造。

2 WAPI基本功能

2.1 WAPI鉴别过程

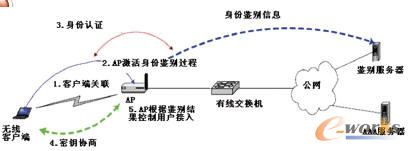

这里简要描述WAPI协议的整个鉴别及密钥协商过程。图1中AP为提供无线接入服务的WLAN设备,鉴别服务器主要帮助无线客户端和无线设备进行双向身份认证,而AAA服务器主要提供计费服务。

图1 WAPI鉴别流程

1) 无线客户端首先和WLAN设备进行802.11链路协商

该过程遵循802.11标准中定义的协商过程。无线客户端主动发送探测请求消息或侦听WLAN设备发送的Beacon帧,藉此查找可用的网络,支持WAPI安全机制的AP将会回应或发送携带有WAPI信息的探测应答消息或Beacon帧。在搜索到可用网络后,无线客户端继续发起链路认证交互和关联交互。

2) WLAN设备触发对无线客户端的鉴别处理

无线客户端成功关联到WLAN设备以后,设备在判定该用户为WAPI用户时,则会向无线客户端发送鉴别激活触发消息,触发无线客户端发起WAPI鉴别交互过程。

3) 鉴别服务器进行证书鉴别

无线客户端在发起接入鉴别后,WLAN设备会向远端的鉴别服务器发起证书鉴别,鉴别请求消息中同时包含有无线客户端和WLAN设备的证书信息。鉴别服务器对二者身份进行鉴别,并将验证结果发给WLAN设备。WLAN设备和无线客户端任何一方如果发现对方身份非法,将主动中止无线连接。

4) 无线客户端和WLAN设备进行密钥协商WLAN设备经鉴别服务器认证成功后,设备会发起与无线客户端的密钥协商交互过程,先协商出用于加密单播报文的单播密钥,然后再协商出用于加密组播报文的组播密钥。

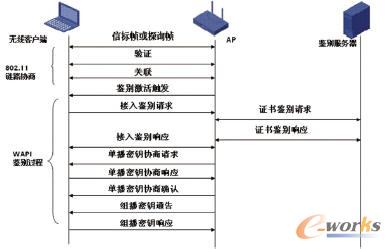

完整的WAPI鉴别协议交互过程如图2所示:

图2 WAPI鉴别交互过程

2.2 H3C WAPI解决方案

H3C WLAN无线解决方案所实现的WAPI功能,完全遵循了WAPI标准,同时结合用户WAPI应用的业务需求,实现了如下的特色功能,主要包括:

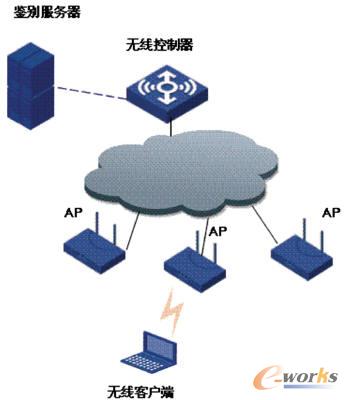

· 基于瘦AP架构实现WAPI认证

目前瘦AP架构以其易管理、易扩展的优势在企业和运营商市场得到越来越广泛的应用。瘦AP架构主要包括了无线控制器和AP,无线控制器通过三层隧道协议管理和控制多台AP,提供无线接入服务。AP本地不保存配置,只在启动和运行时动态地从无线控制器获得配置。

传统的胖AP实现WAPI标准时,要求每台AP必须安装数字证书,这在实施时带来了诸多问题,包括数字证书申请、安装等成本随AP的数量大大提高,保存在AP的数字证书被窃的风险等。

所以除了在胖AP产品中实现WAPI标准外,H3C还在业界率先提出和实现了在痩AP架构中实现WAPI认证。用户只需要在控制器安装数字证书,可以极大地降低数字证书申请和安装成本。同时,由于控制器一般部署在机房中而AP不需要安装数字证书,可以完全确保数字证书的物理安全。如图3所示。

· 支持基于时间的单播密钥更新

虽然WAPI标准定义了单播密钥的动态协商,可如果无线客户端在WAPI安全会话期间长时间持续使用该密码,将仍然存在安全隐患。H3C WLAN无线解决方案可以实现:同一无线客户端使用的单播密钥存在一定生命期 (用户可以配置),当生命期结束时,客户端和WLAN设备间将重新进行单播密钥协商并生成新的单播会话密钥,包括单播加密密钥、单播完整性密钥、组播密钥加密密钥和下一次密钥协商的挑战等。

图3 瘦AP实现WAPI安全

·支持基于时间的组播密钥更新

类似基于时间的单播密钥更新,H3C WLAN无线解决方案可以实现:在组播密钥生命期结束时,重新进行组播密钥协商,生成新的组播会话密钥,并向当前在线的每个无线客户端发起组播密钥通告过程。

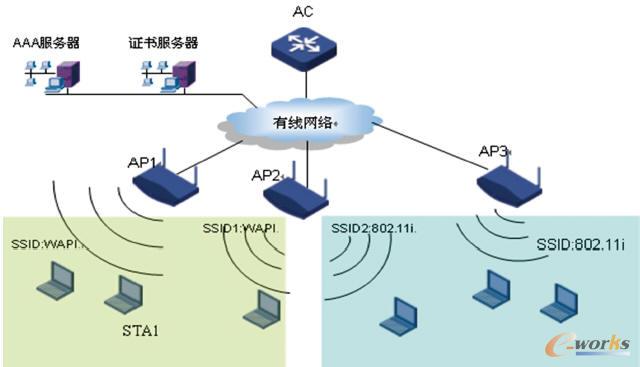

图4 WAPI与WIFI标准混合组网

·支持基于流量的组播密钥更新

H3C WLAN无线解决方案支持基于流量的组播密钥更新,即当使用该组播密钥加密的报文流量达到指定数量(可配置)时,向所有在线STA发起组播密钥更新过程,生成新的组播会话密钥。

·支持用户下线触发组播密钥更新

H3C WLAN无线解决方案支持用户下线触发组播密钥更新,即当同一BSS (IEEE 802.11标准定义的BasicService Set) 下有用户下线时,将重新协商该BSS使用的组播密钥。这样避免了下线客户端仍然持有合法的组密钥,防止它继续接收组播报文。

·支持WAPI与其他类型客户端共存

H3C WLAN无线解决方案支持在同一个AP上,WAPI认证类型用户与WIFI标准的WPA、WPA2或明文用户共存,所以用户可以根据业务需求灵活地选择安全策略。

3 应用场景

· 基于瘦AP方案实施无线安全

在运营商等规模应用WAPI安全的场景,考虑到痩AP在数字证书管理等方面的优势,可以优先考虑基于瘦AP方案实施无线安全。管理员只需要在控制器 (AC)上配置无线参数和安装数字证书。通过指定每个AP上SSID所使用的安全认证类型:WAPI或WIFI (802.11i)安全认证,可以实现WAPI与WIFI标准的混合组网。

混合组网时,单个AP既可以只采用WAPI技术或WIFI安全技术之一,如上图中的AP1和AP3分别配置了WAPI或WIFI安全认证;也可以在单个AP同时应用这两种安全技术,如图4中的AP2的安全配置。

4 结论

和802.11i等无线安全技术相比,中国WAPI标准具有双向身份鉴别等安全优势。面向客户业务需求,H3C WLAN无线解决方案所提出的基于瘦AP实现WAPI的创新,可以确保WLAN设备的数字证书安全性,降低WLAN管理的操作成本,适应了WAPI安全标准在企业和运营商网络中的规模应用。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

无线接入点和无线路由器有什么不同?

了解无线接入点与无线路由器的功能区别将有助于管理员在正确的环境下部署正确的设备。

-

本周看点:OpenStack第13版“Mitaka”破壳 ALE WLAN市场Q4表现不错

本周看点和友商间的合作、收购之类的无关了,重磅新闻之一是OpenStack发布第13个版本;此外,据行业报告显示阿尔卡特朗讯企业通信(ALE)2015年Q4在WLAN市场同比和环比表现不俗。

-

本地管理WLAN产品优势比拼

你是否还在困惑哪一家WLAN供应商最适合你?本文中,网络专家Andrew Froehlich将介绍市场上最优秀的几款本地管理WLAN产品,并对这几款产品进行比较。

-

一个成功的移动网络优化策略是怎样的?

如今的移动设备种类繁杂,用途多样。它们已经逐步影响到各行各业,并且给人们的移动策略和网络基础设施带来了前所未有的挑战。那么,如何更好地优化移动网络策略呢?