一般的网络协议都没考虑安全性需求。这就带来了互联网许多的攻击行为,如窃取信息、篡改信息、假冒等,为保证网络传输和应用的安全,出现了很多运行在基础网络协议上的安全协议以增强网络协议的安全。下面在介绍Kerberos等几种常用网络安全协议所在层次,所能承担的安全服务、加密机制、应用领域等的同时,重点对具有相似功能的协议进行比较。

1 几种常用的网络安全协议

1.1网络认证协议Kerberos

它足美国麻省理T学院开发的基于私钥加密算法并需可信任第三方作为认证服务器的网络认证协议。

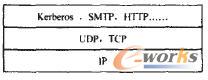

(1)在TCP/IP协议栈中所处的层次如图1。

图1 Kerberos在TCP/IP协议栈中所处的层次

(2)安全服务:Kerberos可提供防旁听、防重放及通信数据的保密性和完整性等安全服务,但最重要的是:认证;授权t记账与审计。

(3)加密机制:Kerberos用DES进行加密和认证。

(4)工作原理:Kerberos根据称为密钥分配中心KDC的第三方服务中心来验证网络中计算机相互的身份,并建立密钥以保证计算机间安全连接。KDC由认证服务器AS和票据授权服务器TGS两部分组成。

(5)应用领域:需解决连接窃听或需用户身份认证的领域。

(6)优点:安全性较高,Kerberos对用户的口令加密后作为用户的私钥,使窃听者难以在网上取得相应的口令信息;用户透明性好,用户在使用过程中仅在登录时要求输入口令;扩展性较好,Kerberos为每个服务提供认证,可方便地实现用户数的动态改变。

(7)缺点:Kerberos服务器与用户共享的秘密是用户的口令字,服务器在回应时不验证用户的真实性,若攻击者记录申请回答报文,就易形成代码攻击,随着用户数的增加,密钥管理较复杂;AS和TGS是集中式管理,易形成瓶颈,系统的性能和安全严重依赖于AS和TGS的性能和安全;Kerbems增加了网络环境管理的复杂性,系统管理须维护Kerberos认证服务器以支持网络I Kerberos中旧认证码很有可能被存储和重用;它对猜测口令攻击很脆弱,攻击者可收集票据试图破译它们l Kerberos依赖于Kerberos软件都是可信的,黑客能用完成Kerberos协议和记录口令的软件来代替所有客户的Kerberos软件。

1.2安全电子交易协议SET(Secure ElectronicTransaction)

网上交易时持卡人希望在交易中保密自己的账户信息,商家则希望客户的定单不可抵赖,且在交易中交易各方都希望验明他方身份以防被骗。为此Visa和MasterCard联合多家科研机构共同制定了应用于Interact上以银行卡为基础进行在线交易的安全标准SET。

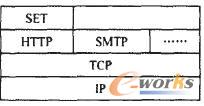

(1)在TCP/IP协议栈中所处的层次如图2。

图2 SET在TCP/IP协议栈中所处的层次

(2)安全服务:SET提供消费者、商家和银行间多方的认证,并确保交易数据的安全性、完整可靠性和交易的不可否认性。

(3)加密机制:SET中采用的公钥加密算法是RSA,私钥加密算法是DES。

(4)工作原理:持卡人将消息摘要用私钥加密得到数字签名。随机产生一对称密钥,用它对消息摘要、教字签名与证书(含客户的公钥)进行加密,组成加密信息,接着将这个对称密钥用商家的公钥加密得到数字信封;当商家收到客户传来的加密信息与数字信封后,用他的私钥解密数字信封得到对称密钥,再用它对加密信息解密,接着验证数字签名:用客户的公钥对数字签名解密,得到消息摘要,再与消息摘要对照;认证完毕,商家与客户即可用对称密钥对信息加密传送。

(5)应用领域:主要应用于保障网上购物信息的安全性。

(6)优点:安全性高,因为所有参与交易的成员都必须先申请数字证书来识别身份。通过数字签名商家可免受欺诈,消费者可确保商家的合法性,而且信用卡号不会被窃取。

(7)缺点:SET过于复杂,使用麻烦,要进行多次加解密、数字签名、验证数字证书等,故成本高,处理效率低,商家服务器负荷重;它只支持B2C模式,不支持B2B模式,且要求客户具有。电子钱包”;它只适应于卡支付业务;它要求客户、商家,银行都要安装相应软件。

1.3安全套接层协议SSL(Secure Sockets Layer)

它是Netscape公司提出的基于WEB应用的安全协议,它指定了一种在应用程序协议和TCPflP协议间提供数据安全性分层的机制,但常用于安全WEB应用的HTTP协议。

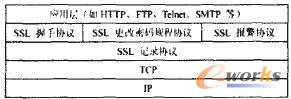

(1)在TCP/IP协议栈中所处的层次如图3。

图3 SSL在TCP/lP协议栈中所处的层次

(2)安全服务:SSL为TCP/IP连接提供数据加密、服务器认证、消息完整性以及可选的客户机认证。

(3)加密机制:SSL采用RsA、DES,3DES等、密码体制以及MD系列HASH函数、Diffie-Hellman密钥交换算法。

(4)工作原理:客户机向服务器发送SSL版本号和选定的加密算法;服务器回应相同信息外还回送一个含RSA公钥的数字证书;客户机检查收到的证书足否在可信任CA列表中,若在就用对应CA的公钥对证书解密获取服务器公钥,若不在,则断开连接终止会话。客户机随机产生一个DES会话密钥,并用服务器公钥加密后再传给服务器t服务器用私钥解密出会话密钥后发回一个确认报文,以后双方就用会话密钥对传送的报交加密。

(5)应用领域:主要用于WEB通信安全、电子商务,还被用在对SMTP,POP3,Telnet等应用服务的安全保障上。

(6)优点:SSL设置简单成本低,银行和商家无须大规模系统改造;凡构建于TCP/IP协议簇上的C/S模式需进行安全通信时都可使用,持卡人想进行电于商务交易,无须在自己的电脑L安装专门软件,只要浏览器支持即可;SSL在应用层协议通信前就已完成加密算法,通信密钥的协商及服务器认证工作,此后应用层协议所传送的所有数据都会被加密,从而保证通信的安全性。

(7)缺点:SSL除了传输过程外不能提供任何安全保证;不能提供交易的不可否认性;客户认证是可选的,所以无法保证购买者就是该信用卡合法拥有者;SSL不是专为信用卡交易而设计,在多方参与的电子交易中,SSL协议并不能协调各方间的安全传输和信任关系。

1.4安全超文本传输协议SHTTP(Secure HyperText Transfer Protocol)

它是EIT公司结合HTTP而设计的一种消息安全通信协议,是HTTP的安全增强版,SHTTP提供基于H丁rP框架的数据安全规范及完整的客户机/服务器认证机制。

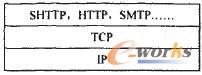

(1)在TCP/IP协议栈中所处的层次如图4。

图4 SHTTP在TCP/IP协议栈中所处的层次

(2)安全服务:SHTTP可提供通信保密、身份识别、可信赖的信息传输服务及数字签名等。

(3)加密机制:SHTTP用于签名的非对称算法有RSA和DSA等,用于对称加解密的算法有DES和RC2等。

(4)工作原理:SHrrP支持端对端安全传输。它通过在SHTTP所交换包的特殊头标志来建立安全通讯。

(5)应用领域:它可通过和SSL结合保护Intemet通信l另外还叮通过和SET、SSL结合保护Web事务。

(6)优点:SHrrP为HrrrP客户机和服务器提供多种安全机制,提供安全服务选项是为适用于万维网上各类潜在用户。SH竹P不需客户端公用密钥认证,但它支持对称密钥操作模式;SHTFP支持端对端安全事务通信并提供了完整且灵活的加密算法、模态及相关参数。

(7)缺点:实现难,使用更难。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

专家探讨安全VPN部署的必备因素

不同的供应商产品都提供了不同的特定功能。所有VPN产品都允许对使用的加密密码套件进行配置。

-

黑客攻破SSL加密数据的6种方法

最近几年出现了许多专门攻击SSL的攻击。虽然这个技术实际上还是安全的,但是攻击者总一直在寻找漏洞绕过安全协议和标准。

-

SSL加速三问三答

为什么需要为HTTPS和其他加密流量使用加速工具?WAN优化设备如何能够加速SSL流量?部署SSL加速需要考虑哪些其他因素?

-

淡季不淡 侠诺VPN紧抓企业心

侠诺SSL VPN目前在各地的销量仍旧稳步增长,正是优质的产品与品牌,才让用户的消费行为变成了应变性消费,让需求无处不在,也让产品销售淡季不淡。