最近经常碰到有人问起Cisco交换机上如何实现VLAN之间的访问控制,一般我都会告诉对方,在三层交换机上直接把ACL应用到相应VLAN的虚端口就OK了,其实我自己也没有机会去真正实践过。眼下正巧有个项目涉及到这方面的需求,于是对如何实现VLAN之间的访问控制仔细研究了一番,这才发现 VLAN访问控制列表(VACL)和VLAN之间的访问控制列表其实在实现方式上是有很大不同的,虽然从字面上看两者差不多。

我们常说的VLAN之间的访问控制,它的实现方式是将ACL直接应用到VLAN的虚端口上,与应用到物理端口的ACL实现方式是一样的。而VLAN访问控制(VACL),也称为VLAN访问映射表,它的实现方式与前者完全不同。它应用于VLAN中的所有通信流,支持基于ETHERTYPE和MAC地址的过滤,可以防止未经授权的数据流进入VLAN。目前支持的VACL操作有三种:转发(forward),丢弃(drop),重定向(redirect)。

VACL很少用到,在配置时要注意以下几点:

1)最后一条隐藏规则是deny ip any any,与ACL相同。

2)VACL没有inbound和outbound之分,区别于ACL。

3)若ACL列表中是permit,而VACL中为drop,则数据流执行drop。

4)VACL规则应用在NAT之前。

5)一个VACL可以用于多个VLAN中;但一个VLAN只能与一个VACL关联。

6)VACL只有在VLAN的端口被激活后才会启用,否则状态为inactive。

下面,我以Cisco3550交换机作为实例来详细描述一下两者之间不同的实现方式。

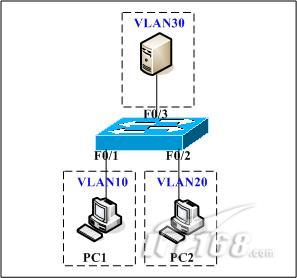

网络基本情况是划分了三个vlan:vlan10、vlan20和vlan30,vlan虚端口的IP地址分别为192.168.10.1/24、192.168.20.1/24和192.168.30.1/24。

访问控制要求:vlan10和vlan20之间不能访问,但都能访问vlan30。

(一)通过VLAN之间ACL方式实现

| ******** 配置VLAN ******** Switch(config)# vlan 10 // 创建vlan 10 Switch(config-vlan)# vlan 20 Switch(config-vlan)# vlan 30 Switch(config-vlan)# int vlan 10 Switch(config-if)# ip address 192.168.10.1 255.255.255.0 // 配置vlan10虚端口IP Switch(config-if)# int vlan 20 Switch(config-if)# ip address 192.168.20.1 255.255.255.0 Switch(config-if)# int vlan 30 Switch(config-if)# ip address 192.168.30.1 255.255.255.0 |

| ******** 配置ACL ******** Switch(config)# access-list 101 permit ip 192.168.10.0 0.0.0.255 192.168.30.0 0.0.0.255 Switch(config)# access-list 102 permit ip 192.168.20.0 0.0.0.255 192.168.30.0 0.0.0.255 |

| ******** 应用ACL至VLAN端口 ******** Switch(config)# int vlan 10 Switch(config-if)# ip access-group 101 in Switch(config)# int vlan 20 Switch(config-if)# ip access-group 102 in |

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

作者

相关推荐

-

CISCO常用配置命令及参数(二)

本文将介绍如何配置标准ACL、扩展ACL、命名ACL、DCE时钟和PPP协议,并给出了PAP单、双向认证配置实例。

-

LAN 边缘交换机安全性功能详解

LAN 边缘交换机ACL可作为深度防御的一个重要部分。类似于路由器和防火墙上的ACL,能够过滤流量、允许或拒绝端口访问。那么LAN边缘交换机ACL是如何工作的?

-

下一代的智能交换机能否站稳市场前沿

目前中小型企业网、教育网、宽带智能小区等场合智能交换机已成为网络建设的关键设备,这就给智能交换机迎来了广大的市场,未来的智能交换机将会发展如何呢?

-

浅析智能性边缘交换机

如果网络的边缘交换机设备将QoS、速率限制、ACL、PBR及sFlow集成到硬件芯片上,使得这些智能不致影响到基本二层、三层的线速转发性能,那么端到端的……